Meltdown en Spectre: hoe gevaarlijk zijn de 'chip-lekken' en wat doe je ertegen?

Chips in vrijwel alle computers en laptops zijn te hacken, kopten media in binnen- en buitenland, waaronder de NOS. Maar hoe ernstig is dat? Moeten we ons zorgen maken? En wat kunnen we er tegen doen?

Hoe uniek is dit lek?

Het gebeurt niet vaak dat er een beveiligingslek wordt aangetroffen in de chip van een computer, in plaats van in de software die er op draait. Dat maakt het niet alleen een zeldzaam, maar ook lastig op te lossen beveiligingsprobleem: de enige échte oplossing is het vervangen van de chip.

Wat houden de lekken in?

Het gaat om twee lekken: 'Meltdown' en 'Spectre'.

Meltdown treft computers en laptops met een Intel-chip. Het overgrote deel van de computers heeft een chip van die fabrikant. Door een ontwerpfout in de computerchip te misbruiken, kan een aanvaller toegang krijgen tot het extra beveiligde deel van het computergeheugen. Daar kan hij bijvoorbeeld wachtwoorden uitlezen. Voor dit lek is - of komt - voor de meeste besturingssystemen een oplossing.

Spectre treft niet alleen chips van Intel, maar ook chips die zijn ontworpen door ARM. Daaronder zijn iPhones en Android-telefoons. Bovendien treft Spectre ook laptops en computers met chips van Intel-concurrent AMD. Het Spectre-lek maakt het mogelijk om toegang krijgen tot het geheugen van andere programma's, eveneens door een ontwerpfout. Het lek is lastiger te verhelpen, maar ook lastiger te misbruiken.

Hoe kan het lek worden opgelost?

De enige oplossing is een onbevredigende: er zullen nieuwe chips moeten worden gemaakt die de ontwerpfout niet bevatten. In de tussentijd kan met lapmiddelen de impact worden ingeperkt. In het geval van het Meltdown-lek kan dat ertoe leiden dat computers en laptops iets trager worden. Voor het Spectre-lek moeten computerprogramma's beveiliging ingebouwd krijgen.

"Meltdown is goed af te vangen met een software-update, maar bij Spectre is dat een stuk lastiger", zegt Erik Bosman, die promoveert op ict-beveiliging aan de Vrije Universiteit.

Moet ik me zorgen maken?

Dat is nog lastig in te schatten. "Het is afwachten in hoeverre deze lekken de komende tijd worden misbruikt", zegt beveiligingsonderzoeker Rickey Gevers. "Het heeft wel de potentie om een groot probleem te worden." Dat geldt met name voor Spectre, waarvoor geen makkelijke oplossing voorhanden is. Bos maakt zich daar ook zorgen over: "Ik denk dat dat nog voor veel problemen gaat zorgen en op termijn een steeds groter probleem wordt."

Maar ook het Meltdown-lek kan voor problemen blijven zorgen, als mensen het lapmiddel niet installeren. "De ervaring leert dat veel mensen niet updaten en dus kwetsbaar blijven", zegt Bosman.

Bovendien treft het lek ook clouddiensten en servers van bedrijven. Als die niet zijn beschermd tegen het lek, kan informatie van jou die ergens anders is opgeslagen, toegankelijk worden voor hackers.

Wat kan ik er tegen doen?

Updaten en niet op vreemde links klikken - het gebruikelijke advies.

Hoe makkelijk is het om deze beveiligingslekken te misbruiken?

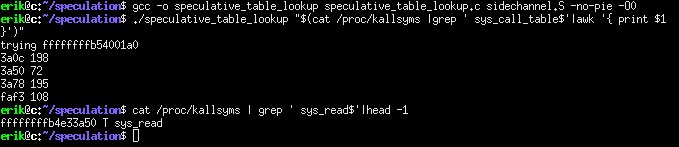

Bosman lukte het in ieder geval om de Meltdown-kwetsbaarheid te misbruiken. "Ik had er ongeveer zeven uur voor nodig", zegt hij tegen de NOS. Daarna had hij een werkend proof-of-concept, waarmee hij kon bevestigen dat het lek bestaat.

"Het is een hele enge én gave bug", zegt hij. Ook hackers met slechtere bedoelingen dan Bosman zullen de aanval momenteel aan het uitvogelen zijn.

Het is nog niet makkelijk om het Spectre-lek te misbruiken. Maar de kans bestaat dat er kant-en-klare aanvallen via internet worden verspreid, waarna het eenvoudiger wordt om een aanval op te zetten. Dan kunnen ook criminelen relatief makkelijk inbreken met behulp van het lek.